Як ваш пароль може зламати

- 4951

- 995

- Mrs. Grant Rice

Злом паролів, незалежно від паролів, від пошти, Інтернет-банкінгу, Wi-Fi або з облікових записів, що контактують та однокласників, нещодавно стало загальною подією. Це багато в чому пов'язано з тим, що користувачі не дотримуються достатньо простих правил безпеки під час створення, зберігання та використання паролів. Але це не єдина причина, що паролі можуть потрапити в чужі руки.

Ця стаття містить детальну інформацію про те, які методи можна використовувати для зламу паролів користувачів та чому ви вразливі до таких атак. І врешті -решт ви знайдете список онлайн -служб, які дозволять вам дізнатися, чи ваш пароль вже був порушений. Також буде (вже) друга стаття на цю тему, але я рекомендую почати читати точно з поточного огляду, а лише потім перейти до наступного.

ОНОВЛЕННЯ: Наступний матеріал готовий -про безпеку паролів, де описується, як захистити свої облікові записи та паролі до них максимально.

Які методи використовуються для зламу паролів

Для злому паролів не використовується такий широкий набір різних методик. Майже всі вони відомі, і майже будь -яке компрометування конфіденційної інформації досягається за допомогою використання окремих методів або їх комбінацій.

Риболовля

Найпоширеніший спосіб, який сьогодні "ведеться" паролями популярних поштового служби та соціальних мереж - це фішинг, і цей метод працює для дуже великого відсотка користувачів.

Суть методу полягає в тому, що ви, як ви думаєте, потрапили на знайомий сайт (наприклад, той самий Gmail, VK або однокласники), і з тієї чи іншої причини вас просять ввести своє ім’я користувача та пароль (для введення, підтверджуючи щось, за його зміну та t.С.). Відразу після запису пароль знаходиться у зловмисників.

Як це відбувається: ви можете отримати лист, нібито від Служби підтримки, яка звітує про необхідність введення облікового запису та наведено посилання, коли сайт відкривається, точно копіюючи оригінал. Можливий варіант, коли після випадкової установки небажаного програмного забезпечення на комп’ютері налаштування системи змінюються таким чином, що коли адреса сайту, який вам потрібен Сайт.

Як я вже зазначав, багато користувачів натрапляють на це, і зазвичай це пов’язано з неуважністю:

- Після отримання листа, який в тій чи іншій формі пропонує вам ввести свій обліковий запис на тому чи іншому сайті, зверніть увагу на те, чи справді він надісланий з адреси пошти на цьому сайті: подібні адреси зазвичай використовуються. Наприклад, замість підтримки@vk.Com, можливо, підтримка@vk.Org або щось подібне. Однак правильна адреса не завжди гарантує, що все в порядку.

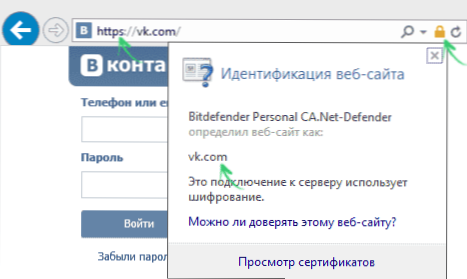

- Перш ніж ввести свій пароль де завгодно, ретельно подивіться на адресу браузера. Перш за все, сайт, на якому ви хочете зайти там, повинен бути вказаний там. Однак у випадку зловмисного програмного забезпечення на комп’ютері цього недостатньо. Ви також повинні звернути увагу на наявність шифрування з'єднання, яке можна визначити за допомогою протоколу HTTPS замість HTTP та зображення "блокування" в адресному рядку, натиснувши, що ви можете переконатися, що ви можете переконатися що ви знаходитесь на цьому сайті. Майже всі серйозні ресурси, що потребують введення в довічне використання шифрування.

До речі, тут я зазначаю, що як фішинг -атаки, так і методи паролів (описані нижче) не означають сьогодні кропітку тужливу роботу однієї людини (t.Е. Йому не потрібно вводити мільйон паролів вручну) - все це робиться за допомогою спеціальних програм, швидко та у великих обсягах, а потім повідомляти про успіхи зловмисника. Більше того, ці програми можуть працювати не на комп’ютері хакера, а таємно на вашому та для тисяч інших користувачів, що часом підвищує ефективність хаків.

Вибір паролів

Атаки з використанням паролів (груба сила, валова сила російською мовою) також є досить поширеними. Якщо кілька років тому більшість цих нападів справді були надмірними комбінаціями певного набору символів, щоб зробити паролі певної довжини, то на даний момент все дещо простіше (для хакерів).

Аналіз мільйонів паролів, які протікали в останні роки, показує, що менше половини з них є унікальними, тоді як на тих сайтах, де переважно недосвідчені користувачі "живуть", відсоток абсолютно невеликий.

Що це означає? У загальному випадку той факт, що хакеру не потрібно розбирати незліченні мільйони комбінацій: наявність бази 10-15 мільйонів паролів (приблизне число, але близьке до правди) і замінюючи лише ці комбінації, він може зламати Майже половина рахунків на будь -якому сайті.

У випадку цільової атаки на певному обліковому записі, крім бази даних, може бути використаний простий надмір, і сучасне програмне забезпечення дозволяє це зробити відносно швидко: пароль з 8 символів може бути зламаний за лічені дні (і Якщо ці символи є датою або поєднанням імені та дати, що не рідкість - за лічені хвилини).

Зверніть увагу: Якщо ви використовуєте той самий пароль для різних сайтів та служб, то, як тільки ваш пароль та відповідна електронна адреса будуть порушені на будь -якому з них, за допомогою спеціальної комбінації входу та паролів буде протестовано на сотнях інших сайтів. Наприклад, одразу після витоку в декількох мільйонів паролів Gmail та Yandex наприкінці минулого року хвиля хаків походження облікових записів, пара, битва змітала хвилю.Net and Uplay (я думаю, багато інших, лише для зазначених ігор, які мені були адресовані багато разів).

Зламати сайти та приймати хеш -паролі

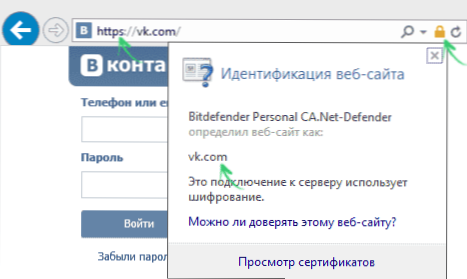

Більшість серйозних сайтів не зберігають пароль у формі, в якій ви його знаєте. У базі даних зберігається лише хеш - результат використання незворотної функції (тобто з цього результату ви не зможете знову отримати свій пароль) до пароля. На вашому вході на сайт хеш повторно розрахований і, якщо він збігається з тим, що зберігається в базі даних, то ви правильно ввели пароль.

Як легко здогадатися, це Heshi, а не самі паролі, лише для цілей безпеки - так що з потенційним злом та отриманням бази даних зловмисником він не міг використовувати інформацію та дізнатись паролі.

Однак досить часто він може це зробити:

- Для обчислення хеша використовуються певні алгоритми, здебільшого - відомі та поширені (t.Е. Кожен може їх використовувати).

- Маючи бази з мільйонами паролів (з точки про бюст), зловмисник також має доступ до хаши цих паролів, обчислених для всіх наявних алгоритмів.

- Порівнюючи інформацію з отриманої бази даних та паролів Hashi з власної бази даних, ви можете визначити, який алгоритм використовується, і дізнатися реальні паролі для частини записів у базі даних простим порівняння. І засоби примусового виконання допоможуть вам дізнатися решту унікальних, але коротких паролів.

Як бачите, маркетингові заяви різних послуг, які вони не зберігають ваші паролі на своєму сайті, не обов'язково захищають вас від його витоку.

Шпигунські програми (шпигунське програмне забезпечення)

Шпигунські програми або шпигунські програми - широкий спектр зловмисного програмного забезпечення, таємно встановлене на комп’ютері (також шпигунські функції можуть бути включені в деяке необхідне програмне забезпечення) та збір інформації про користувача.

Крім усього іншого, певні типи шпигунських програм, наприклад, Kelogers (програми, що контролюють клавіші, які ви натиснули), або приховані аналізатори трафіку, можуть використовуватися (і використовувати) для отримання паролів користувачів.

Соціальна інженерія та проблеми відновлення пароля

Як розповідає Вікіпедія, соціальна інженерія -це метод доступу до інформації, заснована на характеристиках людської психології (це включає вищезгадане фішинг). В Інтернеті ви можете знайти багато прикладів використання соціальної інженерії (я рекомендую шукати та читати - це цікаво), деякі з яких дивують свою благодать. Загалом, метод зводиться до того, що майже будь -яка інформація, необхідна для доступу до конфіденційної інформації, може бути отримана за допомогою людських слабких сторін.

І я наведу лише простий і не особливо елегантний приклад домогосподарств, пов'язаний з паролями. Як відомо, на багатьох сайтах, щоб відновити пароль, достатньо представити відповідь на контрольне запитання: в якій школі ви навчалися, дівоче прізвище матері, прізвисько вихованця ... навіть якщо ви більше не розміщуєте розміщення Ця інформація у відкритому доступі в соціальних мережах, як ви думаєте, важко, чи за допомогою тих самих соціальних мереж, знайомих з вами або за спеціально ознайомленими, ненав’язливо отримує таку інформацію?

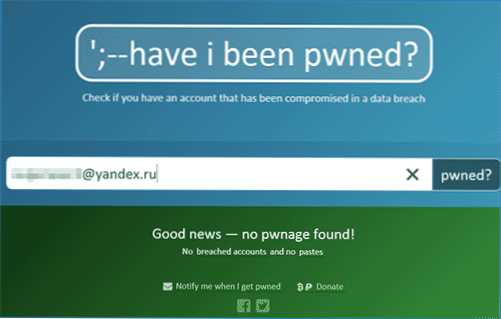

Як дізнатися, що ваш пароль був зламаний

Що ж, наприкінці статті кілька служб, які дозволяють дізнатися, чи був ваш пароль зламаний, узгоджуючи вашу електронну адресу чи ім'я користувача з базами даних паролів, до яких доступні хакери. (Я трохи здивований, що серед них занадто значний відсоток баз даних від російських послуг).

- https: // laveibeenpwned.Com/

- https: // breachalarm.Com/

- https: // pwnedlist.Com/запит

Знайшов свій рахунок у списку відомих хакерів? Має сенс змінити пароль, але докладніше про безпечні практики стосовно паролів облікових записів, я напишу в найближчі дні.